Sur les deux dernières années ça a fait mal:

RAMSAY SANTE: 160 et quelques établissements touchés

GEFCO: 400 agences plus le siège et reliée à toute le gratin de l’industrie automobile du monde

METRO (Allemagne): plus de 2000 magasins

SOPRA: relié à tout le CAC 40

Ça ce sont juste les plus gros que je connais.

Attention, depuis le début, le sujet c’est « Untangle vs Pfsense ». Question à laquelle j’ai répondu en gros par : « ça dépend de ce qu’on veut faire, et dans mon cas, je préfère l’option OPNsense qui m’apparaît plus fiable pour du perso ».

Maintenant, bien entendu que si on parle de sécurité au sens large, on doit penser à un ensemble de point à mettre en oeuvre pour avoir un ensemble robuste, et c’est, je l’espère, une évidence pour nous tous ici

Pour me limiter au sujet de départ et essayer de répondre aux questions/remarques des derniers postes : oui, le niveau d’audit varie sensiblement selon les produits. Cela est normal puisqu’il y a un coût, des enjeux commerciaux, des enjeux de sécurité, etc, et donc que forcément les grosses structures disposent de moyens financiers qui le leur permette.

Mais tout cela doit être mis en balance avec les cibles à protéger : il y a de nombreuses manière d’auditer un produit de ce type, et des niveaux d’exigence différents selon les objectifs, etc.

Pour ma part, je regrette vraiment que des audits de hauts niveaux ne soient pas réalisés puis rendus publics sur ce type de produits.

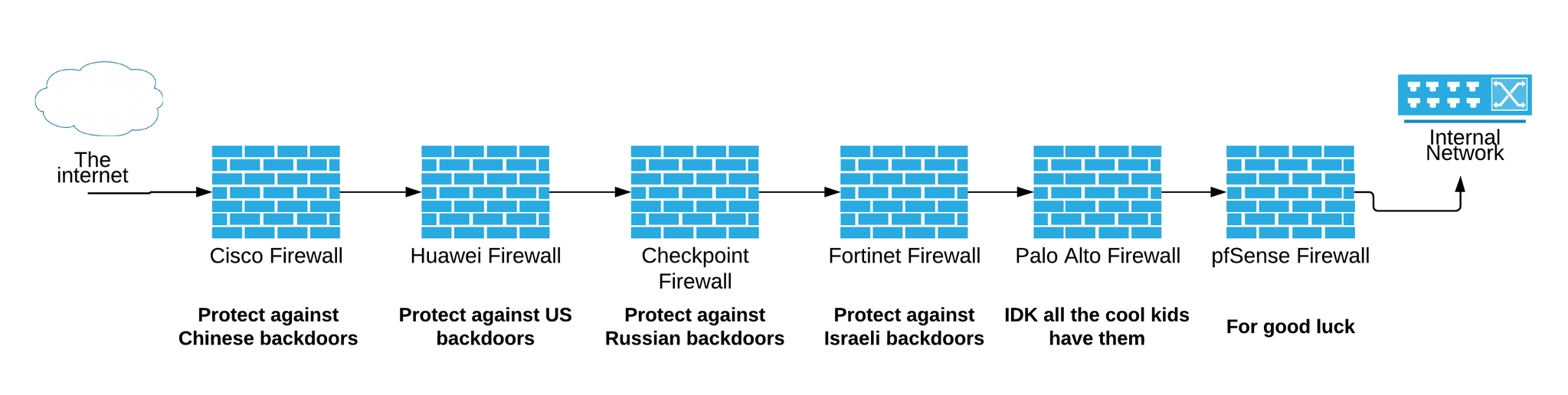

Pour faire un peu d’humour, on a tous vu passer cette infographie un jour, mais je l’aime bien

untangle = payant

pfsense fini remplacer opensense  c gratuit

c gratuit

sinon openwrt

Ce n’est pas exact.

Les deux ont une version gratuite et les deux ont des versions payantes orientées cloud et/ou business services, et les appliances bien sur.

pfSense est bien loin d’être fini, il est plus connu que OPNsense.

Les deux sont basé sur BSD (HardenedBSD pour l’un FreeBSD pour l’autre il me semble).

Untangle c’est une solution commerciale uniquement basée sur Debian.

Et c’est Arista qui le commercialise. Untangle d’ailleurs s’appelle Untangle NG Firewall désormais (avant c’était Untangle gateway).

Pas de solution gratuite et/ou communautaire.

OpenWrt n’a rien à voir avec pfSense ou OPNsense ni même Untangle NG Firewall. C’est autre chose encore.

OPNsense est basé sur FreeBSD 13 (ils ont abandonné HardenedBSD il y a 2 ans car cela n’apportait plus grand chose depuis FreeBSD 13  ) et Pfsense est désormais basé sur FreeBSD 14 (oui, oui, la version encore en développement !).

) et Pfsense est désormais basé sur FreeBSD 14 (oui, oui, la version encore en développement !).

Pfff vous me faites rire…à croire que vous avez « a dog in the fight »

Etes vous actionnaire d’un gros groupe d’appliances?

Sinon je vous rappelle que pfsense est numero 1 mondial sur son creneau…ca fait un paquet de naifs…non?

Aucun rapport avec mon propos. Je vous laisse me relire et vous invite à davantage de mesure.

Quant à votre remarque sur le fait que je puisse être actionnaire d’un « gros groupe d’appliance », j’avoue avoir eu un fou rire  (renseignez vous mieux)

(renseignez vous mieux)

Il y a malheureusement un rapport, de plus ce rapport est récent et m’interroge sur la raison pour laquelle vous semblez cibler les solutions gratuites en entreprise. Pas plus tard que récemment:

Ce que je pense est que beaucoup d’utilisateurs le lisent pas le manuel pfsense sur le site de Netgate et donc ne l’optimisent pas.

Et pour ce qui est de fortinet (2023):

https://www.cert.ssi.gouv.fr/avis/CERTFR-2023-AVI-0530/

Permettez moi donc de maintenir mon sourire

Il y a me semble-t-il diverses confusions. Je ne cible pas les « solutions gratuites en entreprise » ! Je dis seulement depuis le début qu’il faut questionner ce qu’on a à protéger pour ensuite choisir la protection la plus adaptée. C’est une évidence qu’il vous faut entendre. Penser le contraire ne serait pas une bonne pratique en terme de sécurité.

Protéger les données d’une boulangerie, ce n’est pas le même enjeux que protéger les données de santé traitées par un hôpital, par exemple. Les moyens seront donc différents, parce que les attaquants potentiels seront différents et les données à protéger de différentes valeurs.

Il n’existe pas de solution magique qui permettrait de répondre à toutes les situations. Et le libre n’est pas une telle solution, malheureusement.

Je reprends :

- Par définition tous les systèmes sont faillibles. Et c’est normal.

- Lorsqu’un produit est audité (quelque soit le process, l’auditeur, etc), ce n’est pas toute une gamme qui est qualifiée et/ou certifiée. Autrement dit, une marque peut proposer un produit très résistant alors que l’essentiel de sa gamme ne l’est pas.

- Le nombre d’utilisateurs d’une solution n’est pas un argument pour son niveau de sécurité, malheureusement.

- Comme je le disais dans un autre post, le vrai problème est qu’il n’y ait pas (très peu) d’audit sérieux aux résultats publics sur nos outils libres dans ce domaine (OPNsense, IPfire, Pfsense, etc).

Vous dites n’importe quoi, j’abandonne

Et arretez le nombrilisme franchouillard car les systemes pfsense sont audités en permanence et leurs vulnérabilités également.

J’arrete la conversation ici car je perds mon temps

Ce qui est d’autant plus vrai que la cerftification ANSSI par exemple, ne cible qu’un produit précis à une version précise. C’est la procédure qu’ils ont établi.

Ah, ça part en attaques ad hominem, je crois qu’on va en rester là.

Et ça tombe bien, tu sembles être d’accord.