Bonjour

Vu la vidéo accessible par le lien Tuto [Fr] Comment avoir un terminal de Hacker donné dans le premier message de ce fil de discussion, je suis un peu inquiet :

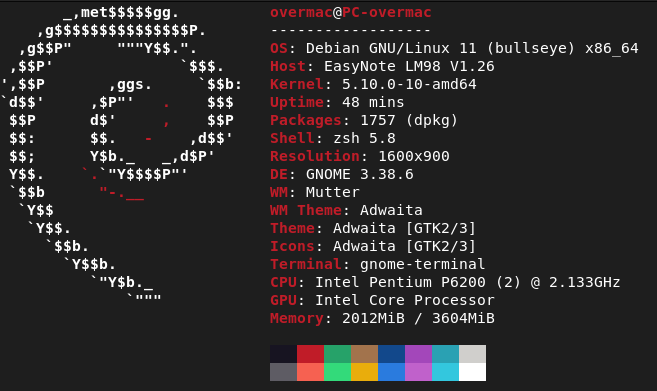

Vu la couleur du chapeau dans la première image,

j’espère que c’est seulement parce qu’il ne connaît pas la différence entre Black et White Hat

Ouvrir une session graphique de l’environnement de Bureau depuis le compte root

est vraiment très très risqué en terme de sécurité.

Je ne pense pas qu’un système debian permette de prendre de tels risques,

et d’ailleurs, cette vidéo montre qu’il utilise une distribution Kali

Faire exécuter depuis le compte root des scripts qui sont directement téléchargés par le web

sans avoir, au préalable, pris le temps d’analyser leur contenu

est aussi très très risqué en terme de sécurité.

D’autant qu’il n’y a pas non plus de fichier sha ou md5 qui permettrait de vérifier que le fichier script téléchargé n’a pas été corrompu.

L’auteur de cette vidéo n’a visiblement pas lu (ou pas compris) le contenu de la page web suivante :

Should I Use Kali Linux?

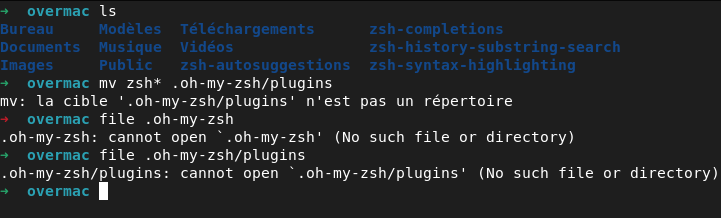

Vu les captures d’écran, le prompt modifié dans ce shell n’indique plus le nom du répertoire courant,

ni le hostname, ni les privilèges du compte utilisateur.

Ce qui fait qu’on ne peut pas savoir

quels sont les privilèges du compte utilisateur qui a lancé la commande,

ni depuis quel répertoire et de quelle machine.

Donc, les retours de commandes sont inexploitables tels quels,

d’autant que certains lecteurs n’ont pas de logiciel de reconnaissance de caractère

qui leur permettrait de pouvoir lire le contenu texte des copies d’écran envoyés au format image.

Pour compenser ce manque d’informations,

il faudra donc lancer, avant et après chaque lancement de commande demandé,

la ligne de commande suivante :

echo -e "\nHOSTNAME :\t$HOSTNAME\nPWD :\t\t$PWD\nUSER :\t\t$USER\n"

On ne sait pas encore où a été créé le répertoire .oh-my-zsh/plugins/

ni si ce répertoire a bien été créé.

On pourrait essayer de trouver le chemin absolu du répertoire parent de ce répertoire

en utilisant la commande find avec les privilèges du compte utilisateur root :

find / -name '.oh-my-zsh' 2>/dev/null