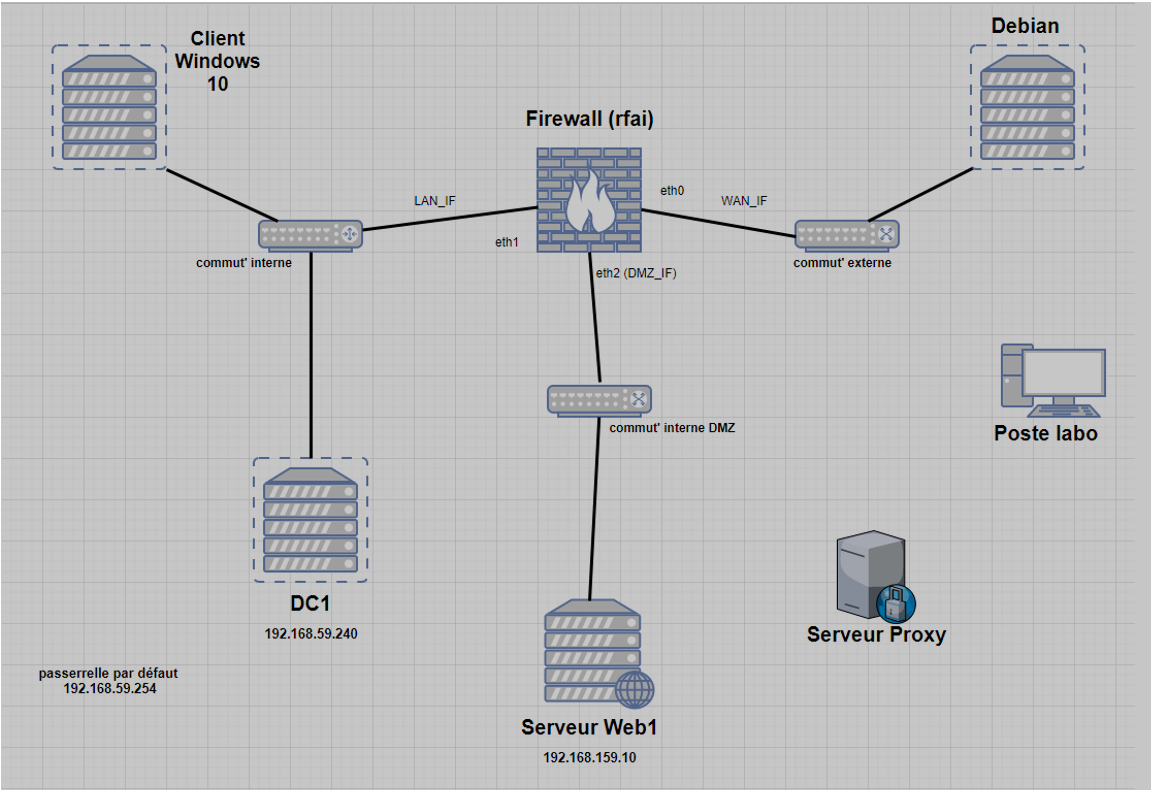

la machine Debian sert à simuler Internet je présume?

Dans ce cas ton proxy devrait être sur le parefeu ou sur le commutateur interne.

Si tu le veux en coupure il est entre le parefeu et le commutateur (avec deux interface par exemple, ou pas.

Un proxy transparent c’est tout simplement que le parefeu renvoie les requêtes vers le proxy. Les utilisateurs n’ont aucune configuration à faire. La configuration du proxy elle-même n’est pas plus compliquée, c’est celle du firewall qui est plus complexe.

En aucun cas le proxy ne doit etre dans la DMZ car c’est une zone à sécurité basse (ou plutot pour être précis à risque élevé). Ou alors tu lui créée une DMZ spécifique, où l’extérieur n’a pas d’accès (DROP) et l’interne a accès (LAN ACCEPT).

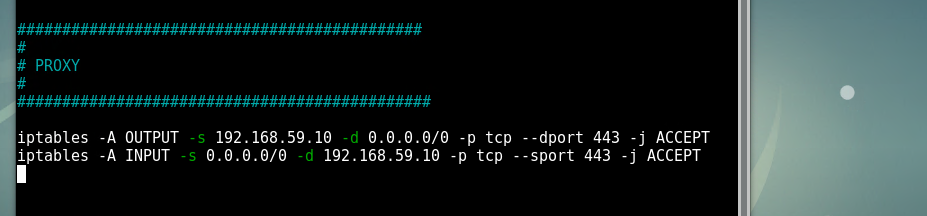

Pour les flux du proxy transparent, il suffit de renvoyer tous les protocoles http/https vers le proxy (du NAT par port), c’est le coté pas pratique de l’opération.

Si le proxy n’est pas transparent il te faut alors modifier les postes de travail pour configurer le proxy par tout (si ce sont tous des postes windows, il suffit de faire une GPO).

Si tu fait un accès authentifié, tu vas avoir à faire en sorte que ton proxy interroge le DC, donc si le proxy est dans une DMZ il y a un risque de sécurité.

Quelques liens: