Je suis entrain de découvrir un “nouvel” SE, basé sur Debian, dont le but est de se protéger, à plusieurs couches de niveaux logiciels, embarquant des technologies de cloisonnement logiciels, de chiffrements de données, et de surf anonyme.

Pour le découvrir : https://subgraph.com/index.fr.html

C’est encore assez confidentiel, en phase alpha.

Il y a un mode install, et un autre mode LiveCD. L’installation ne peut se faire à partir de ce dernier. Le noyau GNU/Linux est durci, avec deux patchs reconnus et éprouvés que sont GRSecurity et PaX.

Il semble nécessaire d’avoir un ordinateur assez récent, car demande de la puissance.

En effet, entre les cloisonnements, les divers chiffrements, cela nécessite de la puissance CPU/RAM assez conséquents.

Je m’y intéresse, à la fois, pour le but affiché, et parce que basé sur Debian.

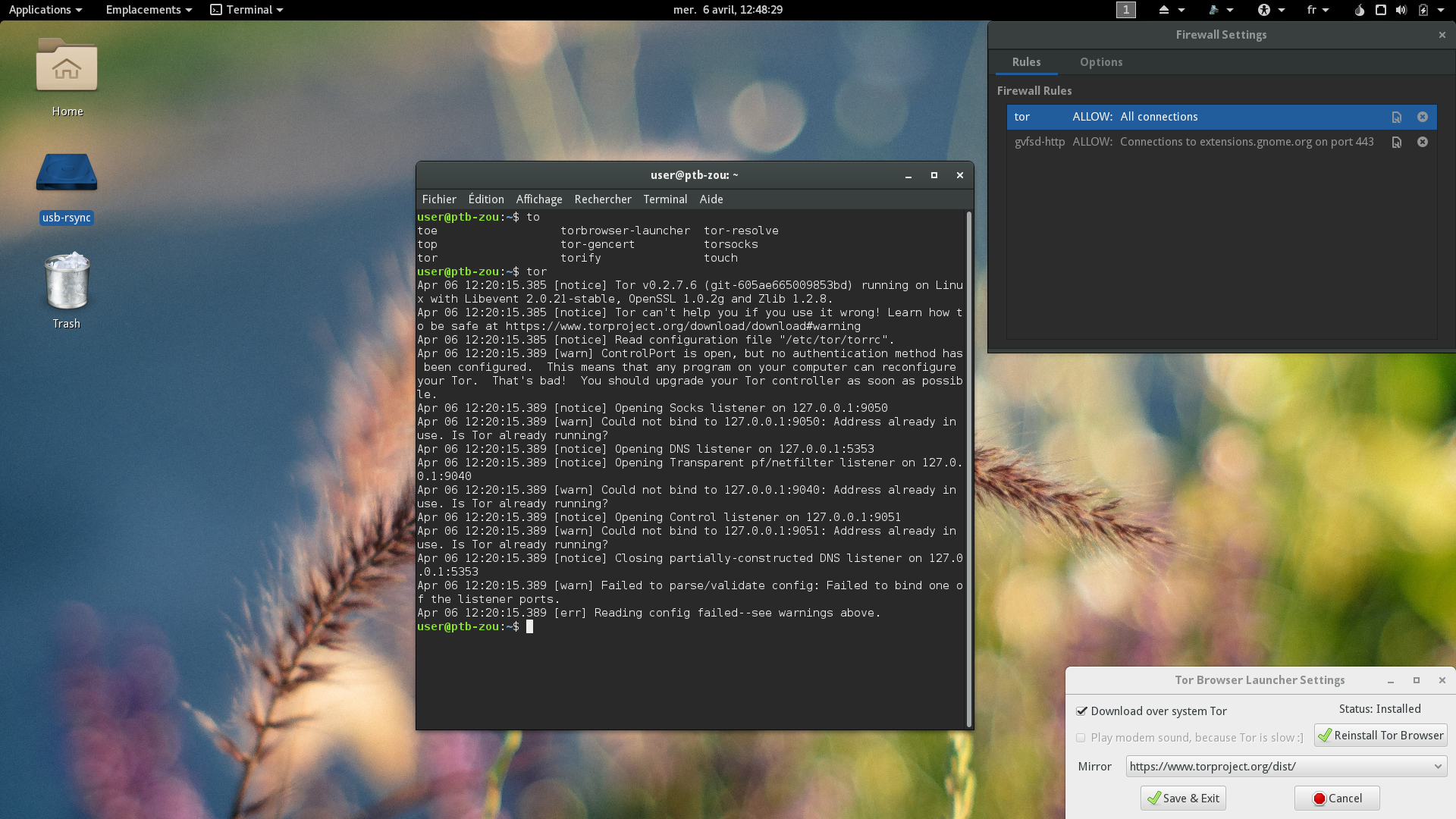

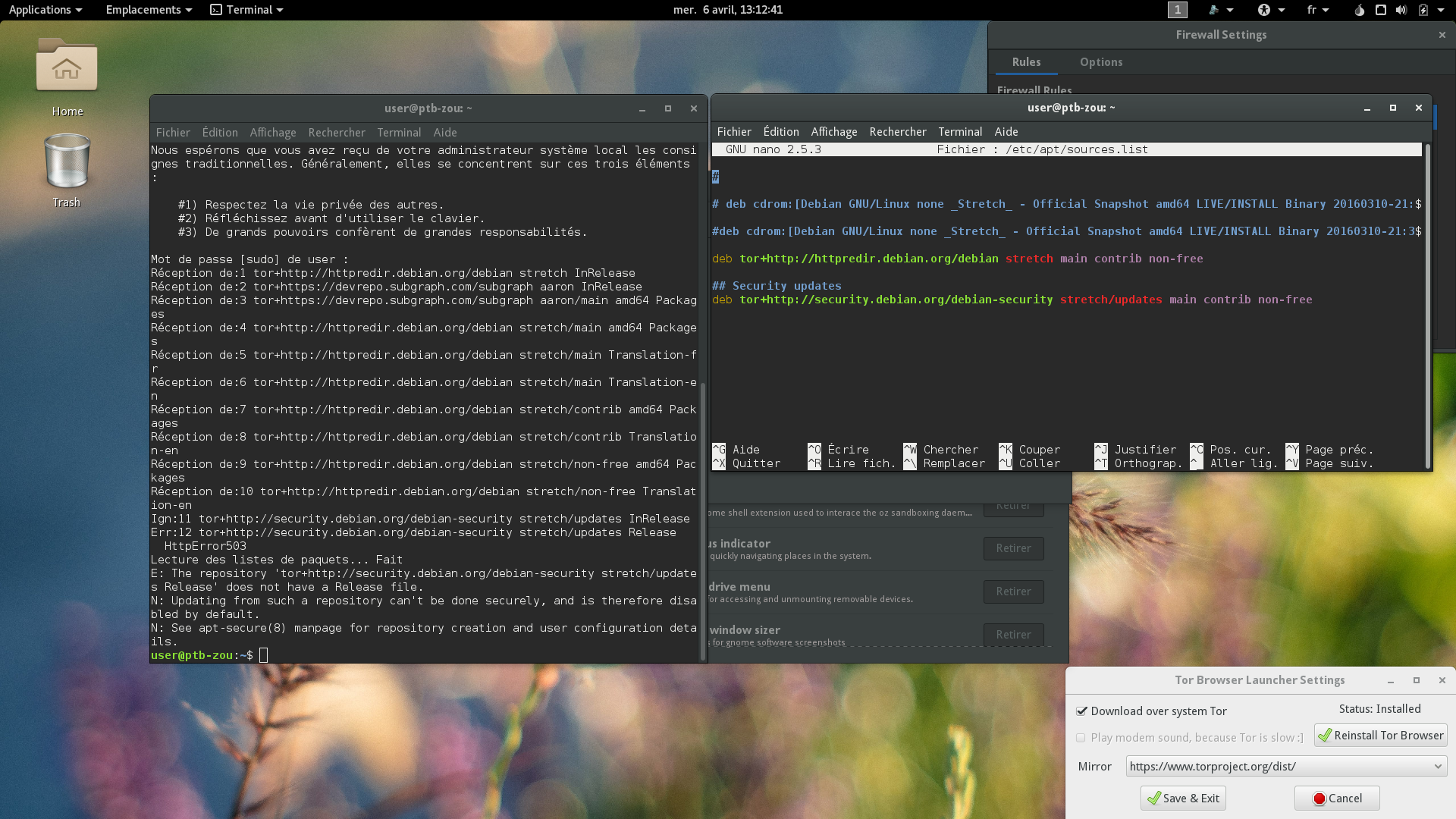

Derrière, on retrouve bien, nos commandes d’administration console que nous aimons tant !

Côté logiciel :

- le bureau graphique est basé sur Gnome 3 - si je ne me trompe pas.

- la couche réseau est “géré” par t un proxy nommé “Subgraph Metaproxy” … on surf donc avec Tor Browser - Metaproxy s’occupe de faire la liaison logicielle entre le système, les logiciels web, et le réseau Internet, en configurant ce qui est de nécessaire.

- les mails sont gérés par un soft nommé “Courriel”, qui gére nativement GPG ; j’y ai vu Icedove.

- on retrouve Keepass, gestionnaire de données personnelles, dans sa version 2.

- le lecteur PDF est particulièrement cloisonné, lui aussi.

Un grand moment de solitude durant la phase de chiffrement de mon disque dur de 500 Go, près de 3 heures à le laisser faire complètement. Ne pas oublier la passphrase, sinon malheur, au redémarrage. Pour information, elle doit faire plus de 20 caractères mélangeant Majuscule, minuscule et chiffres ; éviter absolument les caractères accentués et non-alpha.

Allez zou … allons, un peu plus en profondeur

“Enjoy-ID!”

“Enjoy-IT!”