Si je ne met pas un shim signé par le certificat Microsoft, ma clef ne boute pas sur un ordinateur avec le secure boot.

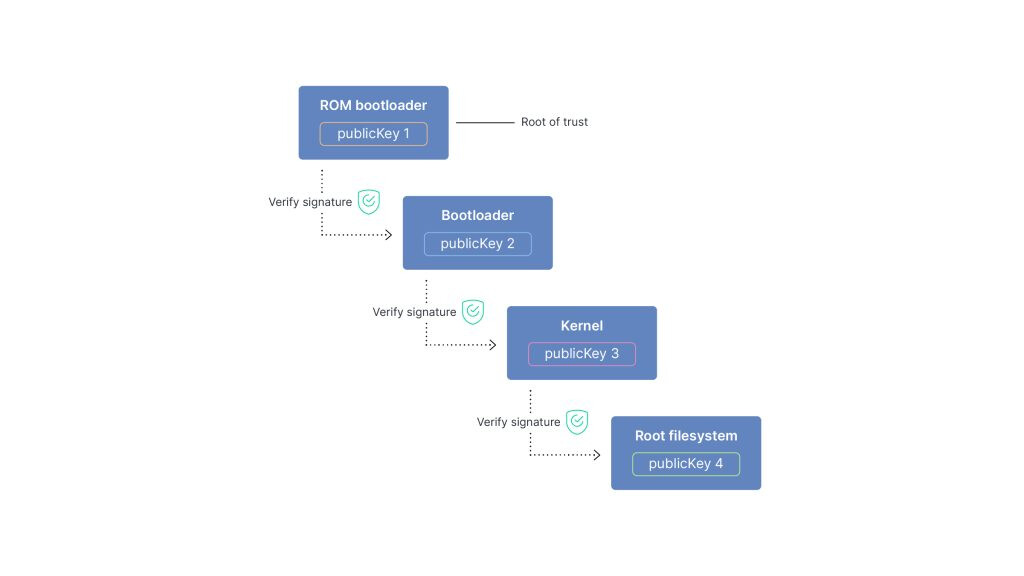

Au démarrage, le firmware :

- charge

shimx64.efi - vérifie sa signature avec les clés présentes dans :

- db (autorisé)

-

dbx (révoqué)

Typiquement :

- signature Microsoft (CA 2011 ou 2023)

Si OK → exécution de shim

shim vérifie grub ainsi que le noyau chargé à partir de sa propre base de clefs ainsi que les clefs MOK (machine owner key).

Il charge grub en testant avec le « debian secure boot CA » puis grub vérifie le noyau via shim_lock. C’est le cas standard. Il y a un autre système dit UKI que je ne connais pas.

En gros la machine fait confiance à Microsoft qui donne le quitus à shim qui fait confiance à Debian qui donne le quitus à grub qui donne quitus au noyau.

) vu que l’intitulé m’a interpellé.

) vu que l’intitulé m’a interpellé.