Bonjour,

ce fil est exactement ce que je cherchais et j’aurai besoin de votre expertise concernant mon problème.

J’utilise presque exclusivement Tails (donc debian) sur un laptop HP.

Il y a windows 11 pré-installé mais je n’ai jamais démarré le processus d’installation.

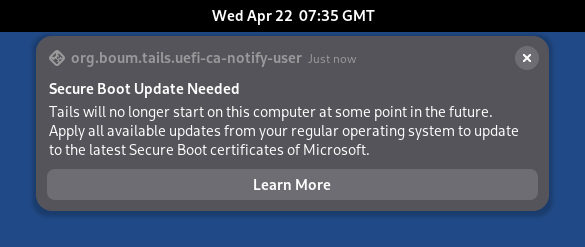

Depuis la mise à jour tails 2.7 un message apparaît au démarrage concernant les certificats microsoft :

La sortie de mokutil --db donne ceci :

amnesia@amnesia:~$ mokutil --db

[key 1]

Owner: 77fa9abd-0359-4d32-bd60-28f4e78f784b

SHA1 Fingerprint: 58:0a:6f:4c:c4:e4:b6:69:b9:eb:dc:1b:2b:3e:08:7b:80:d0:67:8d

Certificate:

Data:

Version: 3 (0x2)

Serial Number:

61:07:76:56:00:00:00:00:00:08

Signature Algorithm: sha256WithRSAEncryption

Issuer: C=US, ST=Washington, L=Redmond, O=Microsoft Corporation, CN=Microsoft Root Certificate Authority 2010

Validity

Not Before: Oct 19 18:41:42 2011 GMT

Not After : Oct 19 18:51:42 2026 GMT

Subject: C=US, ST=Washington, L=Redmond, O=Microsoft Corporation, CN=Microsoft Windows Production PCA 2011

Subject Public Key Info:

Public Key Algorithm: rsaEncryption

Public-Key: (2048 bit)

Modulus:

00:dd:0c:bb:a2:e4:2e:09:e3:e7:c5:f7:96:69:bc:

00:21:bd:69:33:33:ef:ad:04:cb:54:80:ee:06:83:

bb:c5:20:84:d9:f7:d2:8b:f3:38:b0:ab:a4:ad:2d:

7c:62:79:05:ff:e3:4a:3f:04:35:20:70:e3:c4:e7:

6b:e0:9c:c0:36:75:e9:8a:31:dd:8d:70:e5:dc:37:

b5:74:46:96:28:5b:87:60:23:2c:bf:dc:47:a5:67:

f7:51:27:9e:72:eb:07:a6:c9:b9:1e:3b:53:35:7c:

e5:d3:ec:27:b9:87:1c:fe:b9:c9:23:09:6f:a8:46:

91:c1:6e:96:3c:41:d3:cb:a3:3f:5d:02:6a:4d:ec:

69:1f:25:28:5c:36:ff:fd:43:15:0a:94:e0:19:b4:

cf:df:c2:12:e2:c2:5b:27:ee:27:78:30:8b:5b:2a:

09:6b:22:89:53:60:16:2c:c0:68:1d:53:ba:ec:49:

f3:9d:61:8c:85:68:09:73:44:5d:7d:a2:54:2b:dd:

79:f7:15:cf:35:5d:6c:1c:2b:5c:ce:bc:9c:23:8b:

6f:6e:b5:26:d9:36:13:c3:4f:d6:27:ae:b9:32:3b:

41:92:2c:e1:c7:cd:77:e8:aa:54:4e:f7:5c:0b:04:

87:65:b4:43:18:a8:b2:e0:6d:19:77:ec:5a:24:fa:

48:03

Exponent: 65537 (0x10001)

X509v3 extensions:

1.3.6.1.4.1.311.21.1:

...

X509v3 Subject Key Identifier:

A9:29:02:39:8E:16:C4:97:78:CD:90:F9:9E:4F:9A:E1:7C:55:AF:53

1.3.6.1.4.1.311.20.2:

.

.S.u.b.C.A

X509v3 Key Usage:

Digital Signature, Certificate Sign, CRL Sign

X509v3 Basic Constraints: critical

CA:TRUE

X509v3 Authority Key Identifier:

D5:F6:56:CB:8F:E8:A2:5C:62:68:D1:3D:94:90:5B:D7:CE:9A:18:C4

X509v3 CRL Distribution Points:

Full Name:

URI:http://crl.microsoft.com/pki/crl/products/MicRooCerAut_2010-06-23.crl

Authority Information Access:

CA Issuers - URI:http://www.microsoft.com/pki/certs/MicRooCerAut_2010-06-23.crt

Signature Algorithm: sha256WithRSAEncryption

Signature Value:

14:fc:7c:71:51:a5:79:c2:6e:b2:ef:39:3e:bc:3c:52:0f:6e:

2b:3f:10:13:73:fe:a8:68:d0:48:a6:34:4d:8a:96:05:26:ee:

31:46:90:61:79:d6:ff:38:2e:45:6b:f4:c0:e5:28:b8:da:1d:

8f:8a:db:09:d7:1a:c7:4c:0a:36:66:6a:8c:ec:1b:d7:04:90:

a8:18:17:a4:9b:b9:e2:40:32:36:76:c4:c1:5a:c6:bf:e4:04:

c0:ea:16:d3:ac:c3:68:ef:62:ac:dd:54:6c:50:30:58:a6:eb:

7c:fe:94:a7:4e:8e:f4:ec:7c:86:73:57:c2:52:21:73:34:5a:

f3:a3:8a:56:c8:04:da:07:09:ed:f8:8b:e3:ce:f4:7e:8e:ae:

f0:f6:0b:8a:08:fb:3f:c9:1d:72:7f:53:b8:eb:be:63:e0:e3:

3d:31:65:b0:81:e5:f2:ac:cd:16:a4:9f:3d:a8:b1:9b:c2:42:

d0:90:84:5f:54:1d:ff:89:ea:ba:1d:47:90:6f:b0:73:4e:41:

9f:40:9f:5f:e5:a1:2a:b2:11:91:73:8a:21:28:f0:ce:de:73:

39:5f:3e:ab:5c:60:ec:df:03:10:a8:d3:09:e9:f4:f6:96:85:

b6:7f:51:88:66:47:19:8d:a2:b0:12:3d:81:2a:68:05:77:bb:

91:4c:62:7b:b6:c1:07:c7:ba:7a:87:34:03:0e:4b:62:7a:99:

e9:ca:fc:ce:4a:37:c9:2d:a4:57:7c:1c:fe:3d:dc:b8:0f:5a:

fa:d6:c4:b3:02:85:02:3a:ea:b3:d9:6e:e4:69:21:37:de:81:

d1:f6:75:19:05:67:d3:93:57:5e:29:1b:39:c8:ee:2d:e1:cd:

e4:45:73:5b:d0:d2:ce:7a:ab:16:19:82:46:58:d0:5e:9d:81:

b3:67:af:6c:35:f2:bc:e5:3f:24:e2:35:a2:0a:75:06:f6:18:

56:99:d4:78:2c:d1:05:1b:eb:d0:88:01:9d:aa:10:f1:05:df:

ba:7e:2c:63:b7:06:9b:23:21:c4:f9:78:6c:e2:58:17:06:36:

2b:91:12:03:cc:a4:d9:f2:2d:ba:f9:94:9d:40:ed:18:45:f1:

ce:8a:5c:6b:3e:ab:03:d3:70:18:2a:0a:6a:e0:5f:47:d1:d5:

63:0a:32:f2:af:d7:36:1f:2a:70:5a:e5:42:59:08:71:4b:57:

ba:7e:83:81:f0:21:3c:f4:1c:c1:c5:b9:90:93:0e:88:45:93:

86:e9:b1:20:99:be:98:cb:c5:95:a4:5d:62:d6:a0:63:08:20:

bd:75:10:77:7d:3d:f3:45:b9:9f:97:9f:cb:57:80:6f:33:a9:

04:cf:77:a4:62:1c:59:7e

[key 2]

Owner: 77fa9abd-0359-4d32-bd60-28f4e78f784b

SHA1 Fingerprint: 46:de:f6:3b:5c:e6:1c:f8:ba:0d:e2:e6:63:9c:10:19:d0:ed:14:f3

Certificate:

Data:

Version: 3 (0x2)

Serial Number:

61:08:d3:c4:00:00:00:00:00:04

Signature Algorithm: sha256WithRSAEncryption

Issuer: C=US, ST=Washington, L=Redmond, O=Microsoft Corporation, CN=Microsoft Corporation Third Party Marketplace Root

Validity

Not Before: Jun 27 21:22:45 2011 GMT

Not After : Jun 27 21:32:45 2026 GMT

Subject: C=US, ST=Washington, L=Redmond, O=Microsoft Corporation, CN=Microsoft Corporation UEFI CA 2011

Subject Public Key Info:

Public Key Algorithm: rsaEncryption

Public-Key: (2048 bit)

Modulus:

00:a5:08:6c:4c:c7:45:09:6a:4b:0c:a4:c0:87:7f:

06:75:0c:43:01:54:64:e0:16:7f:07:ed:92:7d:0b:

b2:73:bf:0c:0a:c6:4a:45:61:a0:c5:16:2d:96:d3:

f5:2b:a0:fb:4d:49:9b:41:80:90:3c:b9:54:fd:e6:

bc:d1:9d:c4:a4:18:8a:7f:41:8a:5c:59:83:68:32:

bb:8c:47:c9:ee:71:bc:21:4f:9a:8a:7c:ff:44:3f:

8d:8f:32:b2:26:48:ae:75:b5:ee:c9:4c:1e:4a:19:

7e:e4:82:9a:1d:78:77:4d:0c:b0:bd:f6:0f:d3:16:

d3:bc:fa:2b:a5:51:38:5d:f5:fb:ba:db:78:02:db:

ff:ec:0a:1b:96:d5:83:b8:19:13:e9:b6:c0:7b:40:

7b:e1:1f:28:27:c9:fa:ef:56:5e:1c:e6:7e:94:7e:

c0:f0:44:b2:79:39:e5:da:b2:62:8b:4d:bf:38:70:

e2:68:24:14:c9:33:a4:08:37:d5:58:69:5e:d3:7c:

ed:c1:04:53:08:e7:4e:b0:2a:87:63:08:61:6f:63:

15:59:ea:b2:2b:79:d7:0c:61:67:8a:5b:fd:5e:ad:

87:7f:ba:86:67:4f:71:58:12:22:04:22:22:ce:8b:

ef:54:71:00:ce:50:35:58:76:95:08:ee:6a:b1:a2:

01:d5

Exponent: 65537 (0x10001)

X509v3 extensions:

1.3.6.1.4.1.311.21.1:

.....

1.3.6.1.4.1.311.21.2:

....k..wSJ.%7.N.&{. p.

X509v3 Subject Key Identifier:

13:AD:BF:43:09:BD:82:70:9C:8C:D5:4F:31:6E:D5:22:98:8A:1B:D4

1.3.6.1.4.1.311.20.2:

.

.S.u.b.C.A

X509v3 Key Usage:

Digital Signature, Certificate Sign, CRL Sign

X509v3 Basic Constraints: critical

CA:TRUE

X509v3 Authority Key Identifier:

45:66:52:43:E1:7E:58:11:BF:D6:4E:9E:23:55:08:3B:3A:22:6A:A8

X509v3 CRL Distribution Points:

Full Name:

URI:http://crl.microsoft.com/pki/crl/products/MicCorThiParMarRoo_2010-10-05.crl

Authority Information Access:

CA Issuers - URI:http://www.microsoft.com/pki/certs/MicCorThiParMarRoo_2010-10-05.crt

Signature Algorithm: sha256WithRSAEncryption

Signature Value:

35:08:42:ff:30:cc:ce:f7:76:0c:ad:10:68:58:35:29:46:32:

76:27:7c:ef:12:41:27:42:1b:4a:aa:6d:81:38:48:59:13:55:

f3:e9:58:34:a6:16:0b:82:aa:5d:ad:82:da:80:83:41:06:8f:

b4:1d:f2:03:b9:f3:1a:5d:1b:f1:50:90:f9:b3:55:84:42:28:

1c:20:bd:b2:ae:51:14:c5:c0:ac:97:95:21:1c:90:db:0f:fc:

77:9e:95:73:91:88:ca:bd:bd:52:b9:05:50:0d:df:57:9e:a0:

61:ed:0d:e5:6d:25:d9:40:0f:17:40:c8:ce:a3:4a:c2:4d:af:

9a:12:1d:08:54:8f:bd:c7:bc:b9:2b:3d:49:2b:1f:32:fc:6a:

21:69:4f:9b:c8:7e:42:34:fc:36:06:17:8b:8f:20:40:c0:b3:

9a:25:75:27:cd:c9:03:a3:f6:5d:d1:e7:36:54:7a:b9:50:b5:

d3:12:d1:07:bf:bb:74:df:dc:1e:8f:80:d5:ed:18:f4:2f:14:

16:6b:2f:de:66:8c:b0:23:e5:c7:84:d8:ed:ea:c1:33:82:ad:

56:4b:18:2d:f1:68:95:07:cd:cf:f0:72:f0:ae:bb:dd:86:85:

98:2c:21:4c:33:2b:f0:0f:4a:f0:68:87:b5:92:55:32:75:a1:

6a:82:6a:3c:a3:25:11:a4:ed:ad:d7:04:ae:cb:d8:40:59:a0:

84:d1:95:4c:62:91:22:1a:74:1d:8c:3d:47:0e:44:a6:e4:b0:

9b:34:35:b1:fa:b6:53:a8:2c:81:ec:a4:05:71:c8:9d:b8:ba:

e8:1b:44:66:e4:47:54:0e:8e:56:7f:b3:9f:16:98:b2:86:d0:

68:3e:90:23:b5:2f:5e:8f:50:85:8d:c6:8d:82:5f:41:a1:f4:

2e:0d:e0:99:d2:6c:75:e4:b6:69:b5:21:86:fa:07:d1:f6:e2:

4d:d1:da:ad:2c:77:53:1e:25:32:37:c7:6c:52:72:95:86:b0:

f1:35:61:6a:19:f5:b2:3b:81:50:56:a6:32:2d:fe:a2:89:f9:

42:86:27:18:55:a1:82:ca:5a:9b:f8:30:98:54:14:a6:47:96:

25:2f:c8:26:e4:41:94:1a:5c:02:3f:e5:96:e3:85:5b:3c:3e:

3f:bb:47:16:72:55:e2:25:22:b1:d9:7b:e7:03:06:2a:a3:f7:

1e:90:46:c3:00:0d:d6:19:89:e3:0e:35:27:62:03:71:15:a6:

ef:d0:27:a0:a0:59:37:60:f8:38:94:b8:e0:78:70:f8:ba:4c:

86:87:94:f6:e0:ae:02:45:ee:65:c2:b6:a3:7e:69:16:75:07:

92:9b:f5:a6:bc:59:83:58

[key 3]

Owner: f5a96b31-dba0-4faa-a42a-7a0c9832768e

SHA1 Fingerprint: f6:07:1c:13:ca:52:1f:ed:29:e7:df:73:90:0f:85:93:b8:9e:e4:94

Certificate:

Data:

Version: 3 (0x2)

Serial Number:

46:fd:48:f0:19:d6:11:6e:01:56:3a:ea:f6:c1:6c:31

Signature Algorithm: sha256WithRSAEncryption

Issuer: C=US, O=HP Inc., CN=HP Inc. DB Key 2016 CA

Validity

Not Before: Jan 20 00:00:00 2017 GMT

Not After : Jan 16 23:59:59 2033 GMT

Subject: CN=HP UEFI Secure Boot DB 2017, OU=CODE-SIGN, C=US, O=HP Inc.

Subject Public Key Info:

Public Key Algorithm: rsaEncryption

Public-Key: (2048 bit)

Modulus:

00:ec:8a:69:04:cc:76:d6:e0:d2:f2:81:bb:7f:b3:

cb:c5:f3:f1:75:bd:2a:f9:12:7b:5c:77:14:84:d1:

a7:c0:5c:d6:a7:25:aa:31:6e:df:ef:b3:16:e2:b1:

18:c4:70:f8:9a:7f:2b:a0:2a:f0:c1:08:41:c3:03:

04:6d:72:2e:74:22:22:4c:32:96:f3:bb:80:a1:b4:

b3:f3:eb:66:dc:64:cd:76:6b:8b:4f:36:2b:5d:81:

c6:64:67:ce:8a:5a:ad:89:88:cf:dd:ad:17:9c:28:

67:35:bf:25:2a:59:19:25:46:9f:94:90:17:ae:d5:

ae:6e:29:3b:ef:30:b1:3d:31:62:68:14:3e:c1:5d:

5a:35:ce:25:e0:fe:4a:30:14:51:a3:50:88:47:4a:

a6:f2:c4:a4:17:62:4e:50:aa:5e:89:9a:c4:bb:2f:

c9:55:62:22:91:f9:58:fb:48:e6:f6:2c:34:e6:f0:

e0:35:3b:47:26:52:bb:49:69:47:cb:f1:42:fd:1a:

94:1c:63:fc:6c:ee:df:b5:3f:c2:2f:12:d5:c3:bc:

a2:3a:e4:ed:ff:26:df:7f:e7:b7:06:f8:1c:76:24:

35:3a:97:c7:fa:7e:a1:58:8d:45:14:ee:91:ec:f2:

1f:d7:8e:78:60:64:6d:19:37:85:ea:8f:6d:89:2f:

ea:95

Exponent: 65537 (0x10001)

X509v3 extensions:

X509v3 Basic Constraints: critical

CA:FALSE

X509v3 Key Usage: critical

Digital Signature

X509v3 Extended Key Usage: critical

Code Signing

X509v3 Subject Key Identifier:

D9:C0:1B:50:CF:CA:E8:9D:3B:05:34:5C:16:3A:A7:6E:5D:D5:89:E7

X509v3 CRL Distribution Points:

Full Name:

URI:http://pki-crl.symauth.com/ca_e8b31592f183872264e331e0596906bd/LatestCRL.crl

Authority Information Access:

OCSP - URI:http://pki-ocsp.symauth.com

X509v3 Authority Key Identifier:

CB:DF:82:FB:7A:07:B2:1C:2F:D2:04:F6:EC:F8:81:08:4B:F0:03:27

2.16.840.1.113733.1.16.3:

0...`.H...E..........p..765503

2.16.840.1.113733.1.16.5:

0)....$aHR0cHM6Ly9wa2ktcmEuc3ltYXV0aC5jb20=

Signature Algorithm: sha256WithRSAEncryption

Signature Value:

1a:c2:e2:90:f1:46:d5:f9:ec:ec:88:91:cc:ea:aa:7a:a3:25:

e7:ef:e4:a8:eb:7b:8a:dc:22:ba:3e:55:3b:08:c8:7a:cf:d6:

b3:58:fa:0a:6d:bd:1c:ac:c5:bd:40:e9:24:46:46:e4:4d:bf:

9b:3b:98:85:15:45:6f:c3:89:0e:e2:fa:bc:d9:7f:35:85:f1:

1b:01:19:33:47:3f:75:9b:4b:3c:57:7d:4d:b1:d2:9e:e9:60:

51:6e:c0:e7:55:b1:83:cb:a8:70:56:11:96:e9:fb:42:01:e5:

2a:1e:9f:af:9b:e0:e0:66:12:22:a9:5b:ae:5e:c4:9a:a6:3f:

94:4b:41:98:69:fc:0e:a9:23:20:6c:8a:2d:3f:a8:ca:66:93:

89:ce:87:3d:a4:d5:c0:fd:a3:58:be:23:1e:f4:54:1b:66:24:

5b:02:5e:8f:6c:36:9c:7a:d4:ca:91:95:bf:48:d4:5f:9b:d0:

f0:7e:40:62:21:09:a1:11:06:4b:d2:c0:8a:8a:48:88:16:ac:

58:dd:92:10:cb:02:40:5d:e0:01:9e:b4:06:62:21:54:17:01:

95:2c:56:40:54:8a:d0:16:be:21:83:a9:ed:74:20:2d:eb:9e:

95:62:7b:a3:03:42:e1:b2:9c:32:ae:d7:5a:f2:6e:7d:8e:2f:

0a:0c:e4:97

amnesia@amnesia:~$

**La commande fwupdmgr donne ceci :**

amnesia@amnesia:~$ fwupdmgr get-devices

HP HP Laptop 17-cn0xxx

│

├─DataTraveler 3.0:

│ Identifiant de l'appareil: bc0d7006744cdd8ae0423613ff9d9675ff824502

│ Résumé: SCSI device

│ Version actuelle: 0000

│ Fournisseur: Kingston (USB:0x0951, SCSI:Kingston)

│ GUIDs: a6e1f4b9-a867-55d4-baf8-183cb3408c1c ← BLOCK\VEN_0951&DEV_1666

│ c30ac08e-0121-57e6-8f73-4ad05bcfb941 ← SCSI\VEN_Kingston&DEV_DataTraveler 3.0

│ 30424326-35a7-5f70-97e3-648b7fd07cf0 ← SCSI\VEN_Kingston&DEV_DataTraveler 3.0&REV_0000

│ Drapeaux de périphérique: • Can tag for emulation

│

├─GeminiLake [UHD Graphics 600]:

│ Identifiant de l'appareil: 5792b48846ce271fab11c4a545f7a3df0d36e00a

│ Version actuelle: 06

│ Fournisseur: Intel Corporation (PCI:0x8086)

│ GUID: d4d37437-2bb1-5e4a-aa2c-223d4a79b03d ← PCI\VEN_8086&DEV_3185

│ Drapeaux de périphérique: • Périphérique interne

│ • Cryptographic hash verification is available

│ • Can tag for emulation

│

├─Integrated Webcam™:

│ Identifiant de l'appareil: 08d460be0f1f9f128413f816022a6439e0078018

│ Résumé: Fake webcam

│ Version actuelle: 1.2.2

│ Version minimum: 1.2.0

│ Version du chargeur d’amorçage: 0.1.2

│ Fournisseur: ACME Corp. (USB:0x046D)

│ GUID: b585990a-003e-5270-89d5-3705a17f9a43

│ Drapeaux de périphérique: • Mise à jour possible

│ • Le système nécessite une source d'alimentation externe

│ • Supported on remote server

│ • Cryptographic hash verification is available

│ • Unsigned Payload

│ • Can tag for emulation

│ Device Requests: • Message

│

├─SBAT:

│ Identifiant de l'appareil: 6469856584e2f5873b2f148302e46c9313c7d054

│ Résumé: Generation number based revocation mechanism

│ Version actuelle: 1.7.4

│ Fournisseur: OS:tails

│ GUID: 64c717e7-a7b5-5b09-bcbb-0828219e8c10 ← UEFI\OS_tails&VAR_SbatLevelRT

│ Drapeaux de périphérique: • Mise à jour possible

│ • Doit redémarrer après une mise à jour

│ • Signed Payload

│

├─System Firmware:

│ │ Identifiant de l'appareil: b2d0d8b643b94b10284f79b10e86575db8f50834

│ │ Résumé: UEFI System Resource Table device (Updated via capsule-on-disk)

│ │ Version actuelle: 254083072

│ │ Fournisseur: HP (DMI:Insyde)

│ │ État de mise à jour: Succès

│ │ GUID: 029e8b27-decc-41b0-a6c6-6c876e309099

│ │ Drapeaux de périphérique: • Périphérique interne

│ │ • Mise à jour possible

│ │ • Le système nécessite une source d'alimentation externe

│ │ • Doit redémarrer après une mise à jour

│ │ • Cryptographic hash verification is available

│ │ • Le périphérique est utilisable pendant la durée de la mise à jour

│ │ Device Requests: • Message

│ │

│ ├─HP UEFI Secure Boot PK:

│ │ Identifiant de l'appareil: 6924110cde4fa051bfdc600a60620dc7aa9d3c6a

│ │ Résumé: UEFI Platform Key

│ │ Version actuelle: 2017

│ │ Fournisseur: HP Inc.

│ │ GUIDs: a8179545-9ab4-5347-a45f-e35b1a12ed11 ← UEFI\VENDOR_HP-Inc.&NAME_HP-UEFI-Secure-Boot-PK

│ │ 77c6cc94-a10e-5208-916d-2a805c661547 ← UEFI\CRT_9FD5D4B39F4374A3C6CAA212D4007AB905C58591

│ │ Drapeaux de périphérique: • Périphérique interne

│ │ • Cryptographic hash verification is available

│ │ • Can tag for emulation

│ │

│ ├─UEFI Signature Database:

│ │ │ Identifiant de l'appareil: 0352a8acc949c7df21fec16e566ba9a74e797a97

│ │ │ Drapeaux de périphérique: • Périphérique interne

│ │ │

│ │ └─Windows Production PCA:

│ │ Identifiant de l'appareil: ea9d4960094c43d107b919fe44941f2c774f84df

│ │ Version actuelle: 2011

│ │ Fournisseur: Microsoft (UEFI:Microsoft)

│ │ GUIDs: 675d2184-6c9a-59f1-a6f1-3c229b5dbb79 ← UEFI\VENDOR_Microsoft&NAME_Microsoft-Windows-Production-PCA

│ │ 1a84097f-714e-51b7-b293-9a803c98bb1d ← UEFI\CRT_CBBBF4B136DB90D11FD37A4A9B2106973AECC095

│ │ Drapeaux de périphérique: • Périphérique interne

│ │ • Mise à jour possible

│ │ • Signed Payload

│ │ • Can tag for emulation

│ │

│ └─UEFI dbx:

│ Identifiant de l'appareil: 362301da643102b9f38477387e2193e57abaa590

│ Résumé: UEFI revocation database

│ Version actuelle: 20230501

│ Version minimum: 20230501

│ Fournisseur: UEFI:Microsoft

│ Durée d'installation: 1 seconde

│ GUIDs: f8ba2887-9411-5c36-9cee-88995bb39731 ← UEFI\CRT_A1117F516A32CEFCBA3F2D1ACE10A87972FD6BBE8FE0D0B996E09E65D802A503&ARCH_X64

│ 7689caf4-c147-5c67-bff9-5dbe59a441bd ← UEFI\CRT_C8B4C6D9755968B6DEB48D4768DD5E9020D3FF4ADC9A62521F54252DD4241678&ARCH_X64

│ Drapeaux de périphérique: • Périphérique interne

│ • Mise à jour possible

│ • Doit redémarrer après une mise à jour

│ • Cryptographic hash verification is available

│ • Le périphérique est utilisable pendant la durée de la mise à jour

│ • Seules les mises à jour de version sont autorisées

│ • Signed Payload

│ • Can tag for emulation

│

├─TPM:

│ Identifiant de l'appareil: 1d8d50a4dbc65618f5c399c2ae827b632b3ccc11

│ Version actuelle: 403.0.0.0

│ Fournisseur: Intel (TPM:INTC)

│ GUIDs: 34801700-3a50-5b05-820c-fe14580e4c2d ← TPM\VEN_INTC&DEV_0000

│ 8e1cbc5d-5a11-5149-bfea-b6065d5296ba ← TPM\VEN_INTC&MOD_Intel

│ 03f304f4-223e-54f4-b2c1-c3cf3b5817c6 ← TPM\VEN_INTC&DEV_0000&VER_2.0

│ 52d7b679-db28-5bf7-bd87-41d77aeec600 ← TPM\VEN_INTC&MOD_Intel&VER_2.0

│ Drapeaux de périphérique: • Périphérique interne

│ • Le système nécessite une source d'alimentation externe

│ • Doit redémarrer après une mise à jour

│ • Device can recover flash failures

│ • Full disk encryption secrets may be invalidated when updating

│ • Signed Payload

│ • Can tag for emulation

│

└─WD PC SN740 SDDPNQD-256G-1006:

Identifiant de l'appareil: 71b677ca0f1bc2c5b804fa1d59e52064ce589293

Résumé: NVM Express solid state drive

Version actuelle: HPS3

Fournisseur: Sandisk Corp (PCI:0x15B7)

Numéro de série: 233022808734

GUIDs: 1524d43d-ed91-5130-8cb6-8b8478508bae ← NVME\VEN_15B7&DEV_5017

87cfda90-ce08-52c3-9bb5-0e0718b7e57e ← NVME\VEN_15B7&DEV_5017&SUBSYS_15B75017

f7b0a782-aade-5d6f-956d-a99e7db23a0e ← WD PC SN740 SDDPNQD-256G-1006

Drapeaux de périphérique: • Périphérique interne

• Mise à jour possible

• Le système nécessite une source d'alimentation externe

• Doit redémarrer après une mise à jour

• Le périphérique est utilisable pendant la durée de la mise à jour

• Can tag for emulation

amnesia@amnesia:~$

Quel conseil me donneriez-vous ?

Installer toutes les mises à jour ?

Installer seulement les certificats microsoft pour satisfaire Tails ?

Ou bien voyez-vous une autre solution ?

Par avance, je vous remercie pour vos réponses,

Cordialement.

) tout neuf

) tout neuf